Algoritmul Diffie-Hellman: scopul

Aparent, foarte puțini oameni astăzi, folosind transfer de date pe canalele de comunicare neprotejate, care este algoritmul

conținut

- Care este tehnica diffie-hellman?

- Preistorie

- Cea mai simplă explicație

- Metoda de criptare a datelor din perioadele timpurii

- Algoritmul diffie-hellman: scopul

- Algoritmul diffie-hellman: o prezentare generală

- Formule de bază pentru calculul cheii

- Vulnerabilitatea în interferența cu procesul de transfer de date

- Folosind un algoritm pentru platforma java

- Utilizarea algoritmului pentru platforma c (+ / ++)

- Modern algoritmi de criptare

- În loc de un cuvânt

Care este tehnica Diffie-Hellman?

Dacă ne apropiem de problema algoritmului în sine, dar fără a intra în detalii tehnice și matematice, putem defini ca o metodă de criptare și decriptare informațiilor transmise și primite între doi sau mai mulți utilizatori de calculator sau alte sisteme care implică schimbul de date cu utilizarea unui canal de comunicații neprotejat.

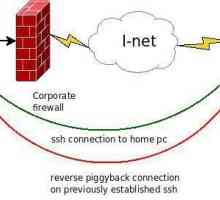

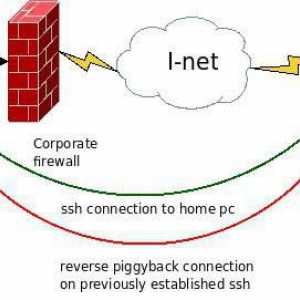

După cum este deja clar, dacă nu există nici o protecție a canalului în sine, un atacator poate intercepta sau modifica și fișierele aflate în proces de trimitere și primire. Cu toate acestea, algoritmul de distribuție a cheilor Diffie-Hellman pentru accesarea datelor transmise și recepționate este astfel încât interferențele străine sunt aproape complet eliminate. În același timp, comunicarea cu privire la utilizarea canal de comunicare (fără a-l proteja) devine sigur dacă ambele părți utilizează aceeași cheie.

preistorie

Algoritmul Diffie-Hellman a fost introdus în lume în anul 1976. Creatorii sai au devenit Uitfrid Diffie și Martin Hellman, care în cercetările sale de metode de criptare a datelor sigure și fiabile, bazate pe munca lui Ralph Merkle, care a dezvoltat așa-numitul sistem de distribuție a cheii publice.

Dar dacă Merkel a dezvoltat un cadru exclusiv teoretic, Diffie și Hellman au prezentat publicului o soluție practică la această problemă.

Cea mai simplă explicație

De fapt, testul în sine se bazează pe tehnologii criptografice de criptare, care chiar și astăzi surprind multe specialiști în acest domeniu. Antologia cipurilor include o istorie destul de mare. Esența întregului proces se reduce la faptul că există doi abonați care corespund prin e-mail sau schimbă anumite date cu ajutorul programelor de calculator. Dar protecția este efectuată în așa fel încât algoritmul Diffie-Hellman însuși necesită ca cheia de decriptare să fie cunoscută celor două părți (transmiterea și primirea). În acest caz, nu contează care dintre ele generează numărul aleatoriu inițial (de data aceasta vom explica atunci când luăm în considerare formulele pentru calculul cheilor).

Metoda de criptare a datelor din perioadele timpurii

Pentru a fi mai clară, observăm că în cel mai primitiv mod criptarea datelor este, de exemplu, scrierea de cuvinte nu de la stânga la dreapta, așa cum este obișnuit în majoritatea scripturilor, dar de la dreapta la stânga. În mod similar, este ușor de utilizat și de înlocuit literele alfabetului din mesaj. De exemplu, într-un cuvânt, a doua literă se schimbă la prima, a patra la a treia și așa mai departe. Același document când privim la el poate fi un nonsens complet. Cu toate acestea, cel care a scris textul sursă, îi spune persoanei care ar trebui să o citească, în ce ordine este necesar să aranjeze simbolurile date. Aceasta se numește cheia.

Rețineți că majoritatea textelor încă nedescifrate și scrierile cuneiforme ale vechii sumerieni și egipteni nu sunt înțelese cripto-analiștii numai din cauza faptului că ei nu știu cum să configurați secvența dorită de caractere.

Deci, în cazul nostru - algoritmul Diffie-Hellman implică opțiunea că cheia de decriptare este cunoscută unui număr limitat de utilizatori. Cu toate acestea, și aici este necesar pentru a face o rezervare, deoarece interferența în transmiterea datelor criptate de acest tip pot fi încălcate de către terți, în cazul în care se vor rezolva înlocuirea sau înlocuirea caracterelor.

Este de la sine înțeles că astăzi există criptosisteme destul de puternice bazate pe algoritmi, cum ar fi AES, dar nu oferă o garanție completă a protecției împotriva hacking-ului datelor de către o terță parte.

Ei bine, acum să ne ocupăm de sistemul de criptare, de aplicația sa practică și de gradul de protecție.

Algoritmul Diffie-Hellman: scopul

Algoritmul însuși a fost creat astfel încât să se asigure nu numai confidențialitatea datelor transferate de o parte a celeilalte părți, ci și pentru a le extrage în siguranță în momentul primirii. Aproximativ, un astfel de sistem de transmisie ar trebui să ofere protecție completă în toate canalele de comunicare posibile.

Reamintim, în timpul al doilea război mondial, atunci când inteligența tuturor țărilor aliate, fără succes vânate pentru mașină de criptare numită „Enigma“, prin care mesajele codificate au fost transmise codul Morse. La urma urmei, nimeni, nici măcar cel mai mult, așa cum spuneam acum, expertul în criptografie "avansat" ar putea dezvălui codul său. Numai după ce capturarea sa a fost cheia dezvăluirii mesajelor transmise de flota germană.

Algoritmul Diffie-Hellman: o prezentare generală

Deci, algoritmul însuși implică utilizarea mai multor concepte de bază. Să presupunem că avem cel mai simplu caz, când există doi abonați (utilizatorul) la conectare. Le numim A și B.

Ei folosesc două numere X și Y, care nu sunt secrete în acest canal de comunicare, pentru controlul transmisiei-recepției. Întreaga chestiune a problemei este de a genera pe baza lor o nouă valoare care va fi cheia. Dar! Primul abonat utilizează un număr mare de persoane numărul prime, iar al doilea este neapărat un număr întreg (împărțind fără rest), dar mai mic decât primul.

Firește, utilizatorii sunt de acord că aceste numere sunt păstrate în secret. Cu toate acestea, deoarece canalul de comunicare este neprotejat, aceste două numere pot deveni cunoscute altor persoane interesate. Acesta este motivul pentru care utilizatorii din aceleași mesaje fac schimb de chei private pentru a decripta mesajele.

Formule de bază pentru calculul cheii

Se consideră, în general, că algoritmul Diffie-Hellman se referă la un sistem de criptare simetrică simetrică, pe baza căruia au apărut protocoalele unui cifr asimetric. Totuși, dacă luăm în considerare aspectele de bază ale calculării cheilor de către părțile receptoare, va trebui să ne amintim cel puțin algebra.

De exemplu, fiecare abonat generează numere aleatorii o și b. În avans, ei cunosc semnificațiile x și y, care pot fi chiar "cusute" în software-ul dorit.

La trimiterea sau primirea unui astfel de mesaj, abonatul A calculează o valoare cheie pe baza formulei A = xomod y, iar al doilea folosește o combinație B = xbmod y, urmată de transferul cheii decriptate către primul utilizator. Aceasta este prima etapă.

Acum, să presupunem că terțul în cauză are la dispoziție atât valorile calculate ale lui A și B. Toate același, nu poate interveni în procesul de transferare a datelor, pentru că al doilea pas este de a ști cum să calculeze o cheie comună.

Pe baza formulelor de mai sus, putem opri calculul cheii publice. Dacă te uiți la algoritmul Diffie-Hellman, exemplul ar putea arăta astfel:

1) primul abonat calculează cheia bazată pe x prin formula Bomod y = xabmod y;

2) a doua, începând de la numărul inițial y și primită de parametrul de protocol al rețelei B, determină cheia pe baza parametrului A disponibil: Abmod y = x bamod y.

După cum vedem, valorile finale, chiar și atunci când gradele sunt schimbate, coincid. Astfel, interpretarea datelor de către ambele părți este, după cum se spune, redusă la un singur numitor.

Vulnerabilitatea în interferența cu procesul de transfer de date

După cum se poate presupune, interferențele unui terț nu sunt excluse. Cu toate acestea, în acest caz avem de-a face cu numerele ordonate inițial 10100 sau chiar 10300.

Este de la sine înțeles că nici unul dintre astăzi pentru a crea o parolă sau un cod de acces generatoare pentru a determina numărul în sine nu poate (cu excepția faptului că opțiunile intermediare inițiale și finale și nu pentru intervenție în sistemul de transport). Aceasta va dura atât de mult încât viața de pe Pământ se va sfârși. Cu toate acestea, există încă lacune într-un astfel de sistem de securitate.

Cel mai adesea ele sunt asociate cu cunoașterea logaritmului discret. Dacă astfel de cunoștințe sunt disponibile, este posibil să se crawleze algoritmul Diffie-Hellman (dar numai pentru parametrii inițiale și finali, așa cum am menționat mai sus). Un alt lucru este că astfel de cunoștințe sunt posedate de unități.

Folosind un algoritm pentru platforma Java

Algoritmul Diffie-Hellman pe Java este folosit exclusiv pentru apeluri precum "client-server".

Cu alte cuvinte, serverul așteaptă conectarea mașinilor client. Când se realizează o astfel de conexiune, algoritmul execută pentru căutarea fie a cheii publice, fie a cheii private, după care utilizatorul poate obține acces nestingherit la toate funcțiile și datele serverului propriu-zis. Uneori, acest lucru este valabil și pentru sistemele mobile, dar foarte puțini oameni cunosc acest lucru, mai ales că partea executivă funcționează în mod invizibil sub formă de scripturi executabile.

Utilizarea algoritmului pentru platforma C (+ / ++)

Dacă te uiți la algoritmul Diffie-Hellman pe "C" (+ / ++), atunci totul nu este atât de neted. Faptul este că uneori există problema când limba de programare în sine funcționează în cea mai mare parte cu calcule legate de punctul de plutire. Acesta este motivul pentru care când specificăm valorile întregului sau când încercăm să rotunjim (chiar când exponentiere) este posibil să existe o problemă la compilare. Acest lucru este valabil mai ales pentru utilizarea incorectă a funcției int.

Cu toate acestea, merită atenție la restul componentelor executabile care, de regulă, sunt clasele de locuri de muncă, aceeași exponentiation sau legate de biblioteca GMP atașabile.

Modern algoritmi de criptare

Se crede că algoritmul Diffie-Hellman încă nu poate fi depășit. De fapt, el a constituit baza pentru apariția unor astfel de sisteme de protecție bine cunoscute în domeniul criptarea datelor, cum ar fi AES128 și AES256.

Cu toate acestea, după cum arată practica, în ciuda disponibilității numerelor în abstract nu este perceput de către om, de cele mai multe sisteme de această utilizare de tip numai valoarea primei duzină (nu mai mult), dar algoritmul în sine implică un număr de un milion de ori mai mult.

În loc de un cuvânt

În general, probabil este deja clar ce este sistemul și care sunt componentele sale algoritmice. Rămâne doar să adăugăm că este înzestrat cu astfel de oportunități atât de mari încât aproape nimeni nu le folosește pe deplin.

Pe de altă parte, și vulnerabilitatea în algoritmul suficient de clar. Judecător pentru tine: de fapt, a scrie un program pentru a calcula logaritmi discreți, aproape oricare dintre creatorul său poate avea acces nu numai la parametrii inițiali stabilite de către utilizator, dar, de asemenea, cheia publică, care este generat în sistemul de criptare și decriptare.

În cel mai simplu caz, este suficient să instalați același applet executabil Java care poate fi aplicat chiar și în comunicațiile mobile. Firește, utilizatorul nu știe despre asta, dar oricine își poate folosi datele pentru propriile sale scopuri.

Decodarea hash-ului: cele mai simple metode

Decodarea hash-ului: cele mai simple metode Cum se configurează și se utilizează portul SSH? Instrucțiuni pas-cu-pas

Cum se configurează și se utilizează portul SSH? Instrucțiuni pas-cu-pas CJS este ce? Mijloace de protecție criptografică a informațiilor

CJS este ce? Mijloace de protecție criptografică a informațiilor Antene pentru Internet. Antena satelit pentru internet: preț

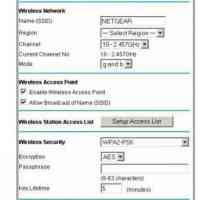

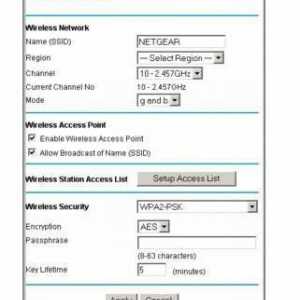

Antene pentru Internet. Antena satelit pentru internet: preț WPA2-PSK - ce este? Tip de securitate WPA2-PSK

WPA2-PSK - ce este? Tip de securitate WPA2-PSK Algoritmi de criptare a datelor. Metode de criptare simetrice. Algoritmul de criptare RSA. DES…

Algoritmi de criptare a datelor. Metode de criptare simetrice. Algoritmul de criptare RSA. DES… Criptare RSA. Descrierea și implementarea algoritmului RSA

Criptare RSA. Descrierea și implementarea algoritmului RSA AES: criptarea datelor

AES: criptarea datelor Clasificarea sistemelor de operare

Clasificarea sistemelor de operare Metode criptografice de protecție a informațiilor: concept, caracteristici, poziții cheie

Metode criptografice de protecție a informațiilor: concept, caracteristici, poziții cheie End-to-end criptare: descriere și aplicație

End-to-end criptare: descriere și aplicație Schema de transmitere a informațiilor prin diverse canale tehnice

Schema de transmitere a informațiilor prin diverse canale tehnice Teoria informațiilor

Teoria informațiilor Protecția informațiilor pe Internet - este importantă

Protecția informațiilor pe Internet - este importantă Metode de protecție a informațiilor în tehnologia informatică

Metode de protecție a informațiilor în tehnologia informatică Metode de protecție a informațiilor

Metode de protecție a informațiilor Ce este un compromis într-o criptografie?

Ce este un compromis într-o criptografie? Securitatea informațiilor a sistemelor automatizate: tipuri de amenințări și metode de prevenire

Securitatea informațiilor a sistemelor automatizate: tipuri de amenințări și metode de prevenire Un algoritm este o secvență clar definită de efectuare a operațiilor matematice

Un algoritm este o secvență clar definită de efectuare a operațiilor matematice Software de protecție a informațiilor - baza activității rețelei de calculatoare

Software de protecție a informațiilor - baza activității rețelei de calculatoare Protecția informațiilor împotriva accesului neautorizat: mijloace, cerințe, tipuri și metode

Protecția informațiilor împotriva accesului neautorizat: mijloace, cerințe, tipuri și metode

Cum se configurează și se utilizează portul SSH? Instrucțiuni pas-cu-pas

Cum se configurează și se utilizează portul SSH? Instrucțiuni pas-cu-pas CJS este ce? Mijloace de protecție criptografică a informațiilor

CJS este ce? Mijloace de protecție criptografică a informațiilor Antene pentru Internet. Antena satelit pentru internet: preț

Antene pentru Internet. Antena satelit pentru internet: preț WPA2-PSK - ce este? Tip de securitate WPA2-PSK

WPA2-PSK - ce este? Tip de securitate WPA2-PSK Algoritmi de criptare a datelor. Metode de criptare simetrice. Algoritmul de criptare RSA. DES…

Algoritmi de criptare a datelor. Metode de criptare simetrice. Algoritmul de criptare RSA. DES… Criptare RSA. Descrierea și implementarea algoritmului RSA

Criptare RSA. Descrierea și implementarea algoritmului RSA AES: criptarea datelor

AES: criptarea datelor End-to-end criptare: descriere și aplicație

End-to-end criptare: descriere și aplicație